��ԭ���h(hu��n)���µİ�ȫ�L�U�����o�����о�

��ӡ

��ӡ

��ժ Ҫ�� ���Č���I(y��)��ԭ���ܘ�(g��u)���c����ԭ���h(hu��n)������������������ƽ�_���W(w��ng)�j�Լ����Ց��õȷ������R�İ�ȫ�L�U�M���˷����f�����o������ԭ���h(hu��n)���°�ȫ�C�����ơ������\�Еr�О�ľ۽�����С��(qu��n)��ԭ�t�������μܘ�(g��u)�ķ��o˼·����ᘌ���ԭ���L�U���Y(ji��)����ԭ�����o˼·�������ԭ��ȫ�������ڵİ�ȫ���o��Q������

���P(gu��n)�I�~�� ��ԭ�� �ư�ȫ ����

1 ����

��Ӌ��Ŀ��ٰl(f��)չ�͘I(y��)��ϵ�y(t��ng)���ٵ������𡢿���ֲ�ԡ��ɔUչ�Ե�����IJ������L����ʹ�����������վW(w��ng)�����ա��o���յ���ԭ����Cloud Native�����g(sh��)�õ���I(y��)�ďV���P(gu��n)ע�͑��á���ԭ�����õ����ݡ���Ч�����ԔUչ����������I(y��)��(sh��)�ֻ��D(zhu��n)�ͺͽ�����Ч����ע�I(y��)�ՃrֵЧ�ʷ���l(f��)�]���ش��������ã����S֮�����İ�ȫ���}Ҳ����ͻ������(g��u)��ȫ��λ����ԭ���h(hu��n)����ȫ�wϵ����I(y��)�����ơ��ıؽ�(j��ng)֮·��

2 ��ԭ���h(hu��n)�������R�İ�ȫ����(zh��n)���L�U

������I(y��)�Ă��y(t��ng)��ITϵ�y(t��ng)�D(zhu��n)����������ԭ������ϵ�y(t��ng)�������ղ�ͬ�ĘI(y��)������ֶΡ��ӽ��O(sh��)�����üܘ�(g��u)�wϵ�t�Ļ��A(ch��)�O(sh��)ʩ�ܘ�(g��u)�͘I(y��)�������ܘ�(g��u)�ɷ��治�����l(f��)չ�ںϡ�һ���棬�³�����ϵ�y(t��ng)��ȫ�����A(ch��)�O(sh��)ʩ�����I(y��)��߉�c���A(ch��)�O(sh��)ʩ��ȫ������ö˾۽��I(y��)�Մ�(chu��ng)�º�߉���܌��F(xi��n)�����A(ch��)�O(sh��)ʩ�ṩ����������������ϵ�y(t��ng)����(sh��)���a֮�g��ȫ�����g(sh��)�ܘ�(g��u)����ܛ�������������������桢���վW(w��ng)�o����Ӌ��ȡ���һ���棬�_չ�I(y��)��߉�����ij����O(sh��)Ӌ����ȡ�����³����ɏ��õ��x��ƽ�_���γ�С�����ĘI(y��)���`�(chu��ng)��ǰ�_�ͺ���V�Ĺ��������x�����_��

�ڻ��ڡ������_��Сǰ�_����ƽ�_�x��֧���£���ԭ���Ĕ�(sh��)�ֻ��h(hu��n)�����Ժܺõ؝M����I(y��)���I(l��ng)��Ĺ������c���ٵ�������(sh��)��(j��)�����c��ͨ�����������_�l(f��)�c��Ч������������ˮ�������c�L���������YԴ���ԔUչ�c���r�ھ��Լ��\�S�Ԅӻ������ܻ���Ҫ��

��ԭ�����g(sh��)������I(y��)��(sh��)�֘I(y��)�Ց��Ä�(chu��ng)�µ�ԭ���������M�����a(ch��n)�h(hu��n)�����F(xi��n)��ԭ������ȫ�������ڹ������l(f��)�]��(sh��)�֘I(y��)�տ��ٽ����c�����ă�(y��u)���^���У�Ҳ�������µİ�ȫ�L�U������(zh��n)��

��ԭ����ȫ�������أ����y(t��ng)IT�h(hu��n)���µİ�ȫ���}���ƭh(hu��n)������Ȼ���ڣ���DoS��������(n��i)��Խ��(qu��n)��©����������(sh��)��(j��)�۸ġ���(sh��)��(j��)й¶�ȡ�ͬ�r������ԭ���ܘ�(g��u)�Ķ������̓�M�������ُ�����s�����c�͘I(y��)�Ց������ջ�������ܛ���ܘ�(g��u)���s�ȵĴ����������(n��i)���W(w��ng)�j����������ͨ�Ŷ˿ڡ������ȳ��F(xi��n)����ʧ�ĄӑB(t��i)׃�����I(y��)�����ջ�����������J�C���L���ڙ�(qu��n)���ƙC�Ƶ��Ԅ����ù������_�l(f��)�yԇ�����a(ch��n)�h(hu��n)���г��m(x��)���ɺͳ��m(x��)�����Ԅӻ���ˮ���ĸ��h(hu��n)��(ji��)�İ�ȫ���o���Լ�δ�ܼ��r������ԭ�����g(sh��)���ٰl(f��)չ��ȱλ����ԭ����ȫ���Ժͷ��o���ߵȆ��}����ʹ�\������ԭ���h(hu��n)���µĘI(y��)�Ց��ú͔�(sh��)��(j��)���R���ڰ�ȫ�L�U��

�c���y(t��ng)��ȫ���g(sh��)��ȣ���ԭ����ȫ���g(sh��)���F(xi��n)�������@�IJ�ͬ�����g(sh��)�ܘ�(g��u)�������Ͽɷ֞�������̓�M���������C�\�Еr��ȫ������ƽ�_�����վW(w��ng)��ȫ�����ա��o���հ�ȫ���Լ��c�_�l(f��)�\�S�^�����P(gu��n)�ij��m(x��)�����c���m(x��)����CI/CD�����_�l(f��)�\�Sһ�w����DevOps�����\���^�̵ıO(ji��n)�ء�ۙ�͜y���Ȱ�ȫ���g(sh��)��������֮�����y(t��ng)��ȫ����ҕ߅����o������ԭ����ȫ����ҕ���m(x��)���ӑB(t��i)�����w�İ�ȫ���o��

2.1 �����h(hu��n)�����L�U

�������g(sh��)����ԭ�����g(sh��)�wϵ�Ļ�ʯ�������������C�ϵ��M�̣��似�g(sh��)���|(zh��)�nj������C����ϵ�y(t��ng)��һ��̓�M����ͨ�^����ϵ�y(t��ng)�������g��Namespace�����F(xi��n)��ͬ�����g���C���c��������̖��/��Ϣ��к����(n��i)�桢�M�̾�̖���W(w��ng)�j�O(sh��)�䡢�W(w��ng)�j�����˿ڡ��ļ����d�c���Ñ����Ñ��M�h(hu��n)���ĸ��x��ͨ�^���ƽM��Cgroup���������M�̷ָ̻������YԴ���ֵȼ��IJ�ͬ�M��(n��i)�����F(xi��n)����ͬ�����YԴ��ʹ�����ơ����������R��ķ�����(chu��ng)������̓�M�����x���YԴ���ķ�ʽ�\���������C�ϣ�ͨ�^�����\�Еr�ӿڣ�CRI�������ⲿ�������{(di��o)�ȡ��R����зӘ�(g��u)�������r���ơ���(n��i)��ַ��(li��n)�ϒ��d��������

����ֱ���\���������C����ϵ�y(t��ng)֮�ϣ��c��Ӳ����֧���F(xi��n)��̓�M�����g(sh��)���^�������׳��F(xi��n)�����L�U����������������ͨ�^�ٳ�������(n��i)���I(y��)��߉��ֱ�ӿ��Ƶȷ�ʽ�����h�̹����������������������ã����@��������(n��i)ij�N��(qu��n)���µ������(zh��)��������֮��������g(sh��)�ֶ��Mһ���@��ԓ�������������C��ijЩ��(qu��n)�������(zh��)���������@ȡ�����YԴ��

���磬ͨ�^�����ؙ�(qu��n)ģʽ��ʹ�����@���c�����C��ͬ����(qu��n)�ޣ�root����ͨ�^���d�����C���\�е�ͨ���ļ�/var/run/docker.sock���������а��bDocker�͑��˿ɲ��������C������������ͨ�^Docker����©����CVE-2019-5736�����������C��(n��i)��(zh��)�й����d�ɣ�payload�����a��ͨ�^����ϵ�y(t��ng)��(n��i)��©����CVE-2016-5195�����M�������Croot�h(hu��n)���ȡ�

��ˣ������\�Еr���L�U��ҪԴ���c�����C����ϵ�y(t��ng)�����˃�(n��i)�˺�Ӳ���YԴ�������(n��i)��������̓�M�C��VM�����Ծ��и���Ĺ����档���ϵ�y(t��ng)��(n��i)�˴���©������ʹ���ߌ���������o��ز������ã������\�е������ʹ��ڱ��������x�Ա��Ɖĵ��L�U��һ�����x�Ա����ƣ��S֮�����ľ����������ݡ�

�����R����L�Uͬ�Ӳ��ݺ�ҕ�������R��ͨ�^�R��}����Ԅӻ����Ӽ����������������ʹ�õ��y�ȣ��_�l(f��)���ڷ���ʹ�õ�ͬ�rҲҪ��ҕ���ܰl(f��)���İ�ȫ���}���R����L�Uһ������ڲ��ɿ����R���Դ���R��(g��u)���r����IJ���ȫ�������M�����������ٷ��R���ڃ�(n��i)���R���������ڵ�©���ȡ�ͨ��ܛ���Ŀ�Е�ʹ�ô����_Դܛ�������������Ľ�(j��ng)�ٷ��ṩ���d��ܛ��һ���������Ұ�ȫ�ɿ��ġ���2015��һ���о�����@ʾ��Docker�����}�죨Docker Hub���г��^30%�Ĺٷ��R�������Σ©������2021��ȫ�깫�_��ͨ��©����¶��CVE��©����(sh��)��20139�������и�Σ©����(sh��)���_4064����©���R����Ҫ�����ڷN���đ��ó������g�����R���С��R����L�U��Ȼ���������\�е��L�U��

2.2 ��������ƽ�_���L�U

��ԭ���Ľ��c�ǘI(y��)�շ��գ��I(y��)�շ��պ����nj����յĹ����Ϳ��ƣ�����ձ�¶��ؓ�d���⡢������֪�����ÔU�ݡ��ҶȰl(f��)�������ø��µȡ����վ����ṩ�˷ֲ�ʽ��Ӌ�㡢�惦�;W(w��ng)�j�YԴ�Ĺ������ܣ����F(xi��n)�˰��衢���Եؿ��Ʒ��յ�λ�á��������汾���O(ji��n)�ز����C�I(y��)�յĿ��L���ԡ�

���ϣ�����ϵ�y(t��ng)�c����֮�g������ȫ�������Ԯ�ǰ�����е���ԭ�������c����ϵ�y(t��ng)Kubernetes��K8s��������K8s��Ⱥ������API���չ�������API Server������������Controller Manager�����{(di��o)������Scheduler������������������������CoreDNS���ȷ��ն˽M����K8s�W(w��ng)�j������Kube-proxy����K8s��(ji��)�c�������գ�Kubelet���ȿ͑��˽M�����������C��һ��������M����ʽ�\�У�����Ⱥʹ��YAML�Z��������ʽ��(chu��ng)����K8s��С������Ԫ��Pod�����H��ͬһ�W(w��ng)�j�������g�µĶ��������M�ɵ�߉�M�����K8s�����ܽ�����������������h(hu��n)�������Ѵ��ڵİ�ȫ�L�U�����⣬�(ji��)�c�M�ɵ�K8s��Ⱥʹ�õ������W(w��ng)�j����ṩ��(ji��)�c�gͨ�ŵęC�ƣ�Ҳʹ��Ⱥ�W(w��ng)�j���L�U�Ȇ������C�\�������ľW(w��ng)�j�L�U����

����֮�⣬K8s��(n��i)�����ĽM����API Server�O(sh��)���˱��ڜyԇ�h(hu��n)������Ⱥ�����ӕrʹ�õ�δ���ܶ˿�8080��Kubelet�ͷֲ�ʽ�Iֵ���惦ϵ�y(t��ng)��Etcd������ͨ�^��׃���Ӆ���(sh��)����ʹ�������L�����ܣ��Լ����ڼ�Ⱥ�L�����Ƶ��J�C���ڙ�(qu��n)�͜���C���O(sh��)���^�ڌ��ɣ��ߙ�(qu��n)���~̖�E�õ����á������������Ԇ��}ͬ�����{����ԭ���h(hu��n)���İ�ȫ������ȫ�����ñ�¶�ھW(w��ng)�j�Ќ��o�ư�ȫ������ص��L�U��

2.3 ��ԭ���W(w��ng)�j���L�U

��ͬ�ھW(w��ng)�jλ�������_���֡����І�һ�W(w��ng)�j�B���P(gu��n)ϵ�Ă��y(t��ng)IT���ã���ԭ�����ò��þW(w��ng)�j̓�M���IJ���ʽ�����H���nj��W(w��ng)�j߅���M�������¶��x�����磬Docker�����ھW(w��ng)�j�������g���x�£�һ��ͨ�^̓�M��̫�W(w��ng)��Veth���O(sh��)�䌦���W(w��ng)���̓�M�O(sh��)����ÄӑB(t��i)��ַӳ�䷽ʽ�c���ͨ�ţ�K8s�t��Pod���λ��Pod��(n��i)����������������һ���W(w��ng)�j�ї�����ͬPod֮�g�ԷǾW(w��ng)�j��ַ�D(zhu��n)�Q��NAT���ķ�ʽ����ͨ�ţ�����ÿ��Pod����һ��IP��IP-per-Pod����ģ�͡��ĺ��^�Ͽ�����Ⱥ�еľW(w��ng)�j���g�����^�V��������Iptables����·���S�������Įa(ch��n)�������������ӑB(t��i)׃�����ֲ�ʽ������Ⱥ�W(w��ng)�j�ď��s�ȴ���������@��Ȼ�������µľW(w��ng)�j�L�U��

ÿ�������mȻ�c�����C֮�g���ڸ��x����һ����r��ͬһ�����C�ϵ�����λ��ͬһ����W(w��ng)���W(w��ng)�j��ͨ����������߷Ƿ��@ȡ����W(w��ng)��(n��i)һ�������ę�(qu��n)�ޣ����п����c���������Ƿ�ͨ�ţ��l(f��)�������g�ľW(w��ng)�j�������|��������

K8s���F(xi��n)�������ķֲ�ʽ��Ⱥ���𣬼�ȺPod�g�ɻ���ͨ�š��ڛ]�������W(w��ng)�j���x���Ժ�Pod��ȫ���Ե���r�£����ܴ��ھW(w��ng)�j̽�y���ܽ^���պ����g�˹����ȾW(w��ng)�j�������ϱ�������

2.4 ��ԭ�����õ��L�U

��ԭ�����ò������ռܘ�(g��u)��ǰ��˷��x��ģʽ�O(sh��)Ӌ��������ʽ�Ă��y(t��ng)��WebՈ��/푑��D(zhu��n)�����APIՈ��/푑���ʹ�÷�ʽ��u�ɡ���-�C�������D(zhu��n)׃?y��u)顰�C-�C��������ͨ�^�����Ԡ�B(t��i)�D(zhu��n)���L��ij��ı���ݔ�f(xi��)�h��RESTful/Http�������M��/���Z�Ե��h���^���{(di��o)�ã�gRPC���ȷ�ʽ�M��ͨ�ţ�App���յĔ�(sh��)����APIՈ����������ӡ���ģʽ�ڎ����ߏ��ԡ��ɔUչ������ֲ�ԃ�(y��u)�ݵ�ͬ�r��Ҳ�ڰ�ȫ����������׃����

���y(t��ng)����Web�����đ����L�U��Ȼ���ڣ���ע�롢��վ�_�������Д�(sh��)��(j��)й¶��ʹ����©���ĵ������M���ȡ������y(t��ng)�Ć��w���ò�֞�������պ�ǰ�˵Ć�һՈ���ں�˿����Д�(sh��)��ǧӋ�ķ����{(di��o)���P(gu��n)ϵ�����s���{(di��o)��机ͷֲ�ʽ���}���������ⲿ�L���������ӕr������ռ�������ıMCPU�YԴ���Ķ���ɾܽ^�����L�U��

���^������һ�����w���Ñ��M���ڙ�(qu��n)���L����һ�Ă��y(t��ng)IT���ã����Ց��õ����з����g�軥���J�C�ڙ�(qu��n)��Ո���Դ�����Ñ��(c��)�⣬߀�д�����(n��i)������������API�{(di��o)�ã����J�C�ڙ�(qu��n)������s����ijЩAPI������֮�g���b��(qu��n)���L����(qu��n)�������e�`�����п�����ɔ�(sh��)��(j��)�Ƿ��L�����Ƿ������Ȇ��}��ͬ�r�����õ����Ô�(sh��)���c���Ք�(sh��)�������ȣ����Ք�(sh��)�������ӌ��¸��N���ա��C������(sh��)��(j��)�L�����h(hu��n)��׃�����������ӣ������a(ch��n)�h(hu��n)����Ҫ�F(xi��n)�ĄӑB(t��i)�{(di��o)�������յ����ù�������耹���Ҳ������ߵ�Ҫ���s�Ⱥ����y�ȵ������������˔�(sh��)��(j��)й¶�L�U��

3 ��ԭ���h(hu��n)����ȫ���o˼·

3.1 ��ȫ�C������

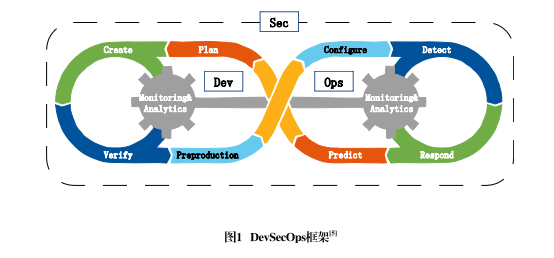

����������r�g��Time To Live��TTL������ȫ���g(sh��)���@����Ӱ푡���(j��)�y(t��ng)Ӌ��46%����������r�gС��1С�r��11%������С��1��犣��������Ĺ����ͷ��o�п��ܸ���������������׃������ˣ����ڹ����߶��ԣ����乥��朗l�Е��A���ڌ��Ҹ��־û����YԴ������a���������졢�R�}�졢����ϵ�y(t��ng)�������桢�����C�ȣ������ڰ�ȫ���o���ԣ������r���������֙z�y�ȷ��o���߰��b���p��������������׃�ò����У����D(zhu��n)׃˼·����ȫ�������_�l(f��)��(c��)�D(zhu��n)�ƣ���DevOps�м�����లȫ���ƣ������_�l(f��)/�yԇ/��C��ȫ��ܛ������朰�ȫ���R��}�찲ȫ���O(ji��n)���c�����Լ����úͱ�¶��ĺ˲顣���磬ʹ�ô��a�z�鹤���M�д��a�o�B(t��i)������ʹ���R��©�����蹤�ߌ��R��}���M�В��衢�˲��Ñ��{�C��������õȡ��_�l(f��)����ȫ�\�Sһ�w����DevSecOps�������D1��ʾ��

3.2 �����\�Еr�О�ľ۽�

���������w��С��ƽ���������ڶ̡�׃���^������c������Դ���R�����\�Еr����ͬһ�R��������О���������ԣ����������Ñ����M�̼���(sh��)�����ļ�·����CPU/��(n��i)���YԴʹ�õȡ�ͨ�^���������О鮋������Ҏ(gu��)��ƥ�䣬�����F(xi��n)���������Ñ�����·����CPUƫ�ߵ���r�����ԫ@ȡ�����Ŷȵĸ澯��Ϣ��

3.3 ��С��(qu��n)��ԭ�t

�������C�����������ż�Ⱥ��DevOps�Լ����չ����У���N�L���P(gu��n)ϵ�e�C���s���Ñ��ͷ����J�C�ڙ�(qu��n)�����e�`���ú�©���dz����ױ����á���ˣ�Ҫ�M�����_�M���g߅��̈́��֣����ƙ�(qu��n)�ļ����ȣ��������ƽM���ę�(qu��n)�ޣ��_���M��ֻ��(zh��)�������ڙ�(qu��n)���О飬�������������A(ch��)�O(sh��)ʩ��ͬ������������ĸɔ_��Ӱ푣����C�����c�����������C�ĸ��x��������ߐ���Խ��(qu��n)�L����ʹ��(sh��)��(j��)����������ƭh(hu��n)��

3.4 �����μܘ�(g��u)

��ԭ���h(hu��n)������Ӌ�㡢������Ⱥ�ܘ�(g��u)���s���L����Ͷ��ӣ��������漰��������Ƶ��\�I����ʹ�÷��������_�l(f��)�����骚�����w����r�£����^��Ҫ���܉��S�r����ԭ���h(hu��n)�����κ�λ���M���L�U�Ŀ��ơ������ͷ�����Ҳ���������Σ�Ĭ�J�����Σ��ܘ�(g��u)��������Ҫ؞���ڰ�ȫ���o�С�

4 ��ԭ���h(hu��n)����ȫ�wϵ��(g��u)������

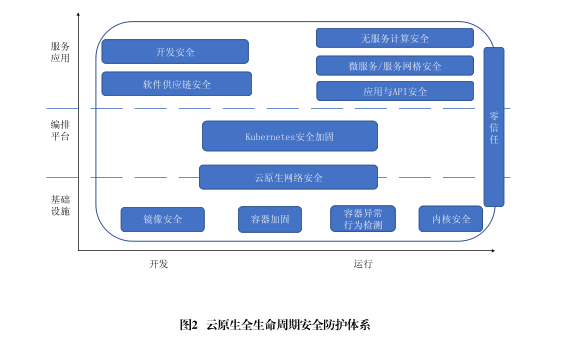

ᘌ���ԭ���h(hu��n)�����������A(ch��)�O(sh��)ʩ������ƽ�_���W(w��ng)�j����ԭ�����Ì�����ڵ��L�U���Y(ji��)���ư�ȫ���o˼·���ڌ������潨����ȫ���o�C�ƣ��γ�ȫ�������ڵİ�ȫ���o�wϵ����D2��ʾ��

4.1 �������A(ch��)�O(sh��)ʩ�İ�ȫ

���R��(g��u)���r����C��ه�R��ā�Դ����С�����b�pС�L�U���룬��(g��u)����������M��©�����裻���R��}���У��Ĺ����}���x��ٷ��R�����°汾�����d���M��©���z�y�����C���r���£�˽�Ђ}�����ð�ȫ�C���������Ñ��L���M�Й�(qu��n)���ƣ����R��ְl(f��)�r�����Ô�(sh��)�ֺ������R���M����C����ֹ������۸ġ�

�����������C�ĽǶȣ�ͨ�^��С�����b����С��(qu��n)���ڙ�(qu��n)�������惦�Ϊ��օ^(q��)��Docker���o�M�̼����P(gu��n)�ļ�Ŀ䛌�Ӌ��Dockerܛ�����r���µȷ�ʽ�������h(hu��n)���M�мӹ̡�

�������Linux�����(n��i)�˰�ȫ�C�Ɓ팍�F(xi��n)�����YԴ�ĸ��x�͙�(qu��n)�Ĺܿأ�������SELinux���F(xi��n)�M���L���ļ��ď��ƿ����L�������C�M��ֻ���L�������΄���������ļ���

�O(ji��n)�y�\�Еr���������О飬�����������M���О��mȻ�DŽӑB(t��i)�ģ������О鑪ԓ��һ��������(n��i)׃���������J����ƫ�x�˻������О�����L�U���@�N�O(ji��n)�y�����ȿ���ͨ�^��֪���{��Ҏ(gu��)�t�콨����Ҳ����ͨ�^���������О�͌��Լ����M�з���ۺϡ��ԌW���ȷ�ʽ���ԄӘ�(g��u)����

4.2 ����ϵ�y(t��ng)�İ�ȫ

����K8s�����ṩ�İ�ȫ�C�ƣ����J�C�ڙ�(qu��n)��������ơ���耹����Լ�Pod�����ṩ�İ�ȫ���Ժ;W(w��ng)�j���Դ_������ϵ�y(t��ng)�ĽM�������ö��Ƿ��ϰ�ȫҪ��ġ�

����X.509�C���_��K8s�ļ�Ⱥ�L���J�C��Ҫ��͑��˱��ͨ�^�C����C������Mһ���ڙ�(qu��n)�����ӷ����~̖�����J�C�C�ƣ�ͨ�^���ƿ��Ƽ�Ⱥ��(n��i)�M���ܷ��cAPI Server�M��ͨ�ţ�ʹ��Secret����������Ϣ�����ܴa�����ƺ�SSH��耣�ͨ�^���ڽ�ɫ���L�����ƣ�RBAC����Pod��ȫ�����ڙ�(qu��n)���F(xi��n)������ƣ��Լ�ͨ�^�W(w��ng)�j���Ԍ��F(xi��n)Pod�g�Ŀɿ�ͨ�ŵȡ�

4.3 �W(w��ng)�j��ȫ

ᘌ���ԭ���W(w��ng)�j�ܘ�(g��u)̓�M�����B����r���s���W(w��ng)�j߅��ӑB(t��i)׃�������c����Ҫ�ڸ��������ό��F(xi��n)�W(w��ng)�j���x���p�ٲ�ͬ�����g�W(w��ng)�j�M�����L�U��ͬ�r����Ҫ���������ΰ�ȫ���

Ŀǰ���^���M��3�����Ͽ��M�оW(w��ng)�j���x�ļ��g(sh��)�����չ�����ܷ��վW(w��ng)��Istio���µ�߅܇��Sidecar��ģʽ����D3��ʾ��Sidecar������߅��/���մ�����Envoy��ͨ�^�����ٳֽ��ܿ�������{(di��o)�ȣ��f(xi��)�{(di��o)�c���B�ӵķ��Ռ����ij���վͨ�ţ����F(xi��n)�˸��������{(di��o)���Ϳ��ƶ˿ڡ��f(xi��)�h�Ĺ��ܣ����оW(w��ng)���(n��i)��Sidecar���팍���ɿ���ƽ��ķ��հl(f��)�F(xi��n)�����������M����Pilot�����������ã����������^�������ҟo���đ��á�

4.4 ���ð�ȫ

���_�l(f��)��(c��)���밲ȫ�C�ƣ���ܛ����ه�ĵ��������M�а�ȫ�Է�����©�����裬���r�澯�����Cܛ������朰�ȫ�����_�l(f��)�мӏ���ȫ�z�顢©���yԇ�ʹ��a��Ӌ�������_�l(f��)�ˆT�İ�ȫ���R�Ͱ�ȫ���g(sh��)�������p������©�����롣

������ԭ��API�W(w��ng)�P(gu��n)�������е��ⲿ�L���M���������롢�J�C�ڙ�(qu��n)���O(ji��n)�،�Ӌ����ݔ�Ӱ�ȫ��TLS�����ܵȼ����ȵĿ��ơ�

������վW(w��ng)����������Istio�����İ�ȫ�C�ƣ��������g�Ļ��L�����_�ŵ�JWT�˜��J�C��Istio�ڙ�(qu��n)��TLS�p���ݔ���ܵȷ����M�а�ȫ���o��

ᘌ��o����Ӌ�㣨FaaS�����ܴ��ڵ��L�U�����üӏ�����ƽ�_�����ĸ��x�Ͱ�ȫ���o�C�ƣ��_�l(f��)�ĺ���(sh��)��İ�ȫҎ(gu��)�������o���գ�Serverless�������M�бO(ji��n)�،�Ӌ�����������DZ�ҪServerless��pС������ȷ����M�з��o��

5 �Y(ji��)�Z

�S����Ӌ�㼼�g(sh��)�İl(f��)չ����ԭ�����Ǵ����څ���¼��g(sh��)�IJ���l(f��)չҲ��Ȼ�����m(x��)�����µ��L�U����ԭ����ȫ���H�H�nj���֪��ȫ���}�ķ��o�����nj���ԭ���h(hu��n)���е����а�ȫ�L�U�Ŀ��ٰl(f��)�F(xi��n)��푑���δ������ԭ����ȫ��Ȼ���l(f��)չ�������µ��ֶκ��ߣ���ȻҲ���߂���ԭ�������c�������ա����ԔUչ���Ԅӻ����ŵȡ���I(y��)�ġ����ơ�֮·����D(zhu��n)׃���y(t��ng)���ð�ȫ�ķ��o˼·����ҕ��ԭ����ȫ��

��ԭ�d�ڡ����ܿƌW���g(sh��)���s־2022��7�¿���